Niewykrywalne sprzętowe trojany w procesorach

18 września 2013, 10:40Grupa amerykańskich i europejskich ekspertów opublikowała pracę badawczą, w której opisują, w jaki sposób układy scalone wykorzystywane np. przez wojsko mogą zostać na etapie produkcyjnym zmienione tak, by ułatwiały szpiegowanie czy włamanie do urządzeń i systemów korzystających z tych układów. Zmiany takie, przeprowadzone na poziomie tranzystorów, byłyby niewykrywalne

ReUse pomaga w recyklingu elektroniki

8 maja 2014, 13:24Odpady elektroniczne to coraz większy problem współczesnego świata. Większość z nich kończy na wysypiskach śmieci, ale nawet te, które są poddawane recyklingowi, przyprawiają o ból głowy firmy zajmujące się ich przetwarzaniem. Współczesne techniki produkcyjne powodują bowiem, że trudno jest w bezpieczny i prosty sposób rozmontować płytę główną.

HDD z HAMR wkrótce trafią na rynek

16 października 2014, 09:00Podczas ubiegłotygodniowych targów CEATEC firma TDK zaprezentowała nowe głowice do dysków twardych. Urządzenia wykorzystują technologię HAMR (heat-assisted magnetic recording). Dzięki niej już za dwa lata na rynek mogą trafić HDD o pojemności do 15 terabajtów.

Chiny stawiają na własne IT

26 lutego 2015, 12:40Chińskie władze usunęły z listy zatwierdzonych dostawców kilka wielkich koncernów z branży IT. Decyzja ma związek albo z doniesieniami o szeroko zakrojonych akcjach wywiadowczych prowadzonych przez państwa Zachodu, głównie przez USA i Wielką Brytanię, albo też jest podyktowana chęcią ochrony własnego rynku

Rootkit w notebookach Lenovo

13 sierpnia 2015, 08:00Jeden z użytkowników notebooka Lenovo odkrył, że jego producent zainstalował w nim rootkita. Zadaniem ukrytego kodu jest upewnienie się, że na notebooku zawsze będzie zainstalowane dodatkowe oprogramowanie Lenovo. Nawet jeśli wyczyścimy komputer i przeinstalujemy Windows, rootkit pobierze i zainstaluje oprogramowanie Lenovo.

Szklany samoniszczący się układ scalony

15 września 2015, 13:23DARPA i Xerox zaprezentowały układ scalony, który ulega zniszczeniu na żądanie. Tego typu układy będą niezwykle przydatne tam, gdzie wymagany jest najwyższy stopień bezpieczeństwa danych

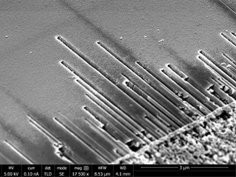

Rzeźbienie złotem w półprzewodnikach

4 stycznia 2016, 11:00Badacze z Narodowego Instytutu Standardów i Technologii (NIST) oraz IBM-a odkryli, że nanocząstki złota mają zdolność do samoistnego tworzenia nanokanalików, co może pozwolić na budowę samoistnie organizujących się układów typu lab-on-a-chip

Bliżej kwantowej magistrali komunikacyjnej

19 kwietnia 2016, 10:09Naukowcy z australijskiego RMIT University, włoskiego Instytutu Fotoniki i Nanotechnologii oraz chińskiego Południowego Instytutu Nauki i Technologii zaprezentowali pierwszy kwantowy procesor zdolny do przesyłania danych. Urządzenie przesłało w nienaruszonym stanie splątane kubity z różnych lokalizacji

Ile można siedzieć bez ryzyka?

22 lipca 2016, 13:15Naukowcom z różnych amerykańskich instytucji badawczych udało się określić maksymalny czas, przez który możemy siedzieć bądź leżeć bez narażania się na ryzyko uszkodzenia serca. Z artykułu opublikowanego w JAMA Cardiology dowiadujemy się, że naukowcy oparli się na szczegółowych analizach danych dotyczących 700 000 osób na przestrzeni 11 lat.

Można ćwiczyć dłonie, oszukując mózg

14 grudnia 2016, 14:23Przekonanie, że "nie wie lewica, co czyni prawica" trzeba odesłać do lamusa. Okazuje się bowiem, że lewa ręka może dobrze wiedzieć, co robi ręka prawa i się od niej uczyć. A raczej nie tyle ręka, co mózg.